堡垒机与踏板机深度分析

堡垒机 & 踏板机 深度分析

同一种网络拓扑,两种截然不同的使用姿势。

目录

一、核心概念

本质是什么?

堡垒机和踏板机描述的是同一种网络结构:通过一个中间节点,访问原本隔离的区域。

1 | 外部 ──→ 中间节点 ──→ 隔离区域内的目标 |

区别只在于谁在用、为了什么目的:

| 概念 | 使用者 | 目的 | 中文别名 |

|---|---|---|---|

| 堡垒机 (Bastion Host) | 防守方(运维/安全团队) | 合法管控、审计、降低攻击面 | 跳板机、运维审计系统 |

| 踏板机 (Pivot Host) | 攻击方(渗透测试/黑客) | 横向移动、隐藏真实来源 | 跳板、肉鸡 |

一个有趣的现实:攻击者最喜欢的踏板,往往就是企业自己的堡垒机——因为它被所有内网机器信任,一旦拿下,等于拿下整个内网的钥匙。

二、堡垒机深度拆解

2.1 为什么需要堡垒机?

没有堡垒机的企业网络通常长这样:

1 | 互联网 |

运维人员从家里 SSH 直连服务器,没有任何记录,出了事根本不知道是谁干的,也不知道干了什么。

引入堡垒机之后:

1 | 互联网 |

所有内网服务器的防火墙规则只允许来自堡垒机的连接,外部完全不可达。

2.2 堡垒机的四大核心功能

① 认证(Authentication)

堡垒机是统一的身份入口,通常支持:

- 用户名/密码 + 动态口令(TOTP)

- 证书/密钥认证

- LDAP/AD 域账号集成

- 单点登录(SSO)

登录堡垒机本身往往是双因素认证,比直接 SSH 服务器安全得多。

② 授权(Authorization)

堡垒机做细粒度的权限管控:

1 | 张三 → 只能访问 Web 服务器(只读权限) |

③ 审计(Audit)

这是堡垒机最核心的能力,也是合规要求的重点:

- 录像回放:每次会话完整录制,可以像看视频一样回放操作过程

- 命令记录:每一条命令、每一次文件传输都有日志

- 实时监控:管理员可以实时观看任意会话,发现异常立即介入

- 行为分析:统计每个账号的操作模式,识别异常行为(如凌晨3点登录、批量删文件)

④ 管控(Control)

- 危险命令拦截:

rm -rf /、DROP TABLE等高危操作直接阻断 - 实时断开:管理员可以强制踢下任意会话

- 文件传输审计:上传/下载的文件都有记录,防止数据泄露

- 命令审批:某些操作需要二次人工审批才能执行

2.3 堡垒机的工作原理(技术层面)

堡垒机的代理转发有两种主要模式:

模式一:透明代理模式(SSH ProxyJump)

1 | 用户 SSH 客户端 |

用户感知上和直连没区别,堡垒机透明转发流量,同时在中间抓包分析。

模式二:落地跳转模式

1 | 用户先 SSH 登录到堡垒机 |

用户实际上是在堡垒机的 shell 里操作,目标服务器上的会话来源就是堡垒机。

模式三:Web 化管理(现代堡垒机主流)

1 | 用户浏览器 → HTTPS → 堡垒机 Web 界面 |

用户不需要安装 SSH 客户端,浏览器就能操作服务器。JumpServer、Teleport 都是这种模式。

三、踏板机攻击视角

3.1 攻击者为什么需要踏板机?

攻击者打进一家公司,拿到一台边界服务器(如 Web 服务器)的权限后,发现内网还有更有价值的目标(数据库、内网 OA、代码仓库),但:

- 防火墙拦截了从外部直接访问内网的流量

- 直接用自己的 IP 去扫内网,会留下明显日志

- 需要一个”合法”的内网节点来中转流量

于是把已控制的机器变成踏板机,借助它访问内网深处。

3.2 三种核心技术手法

手法一:SSH 本地/远程/动态端口转发

1 | # 本地端口转发:把内网数据库的 3306 映射到本地 |

手法二:frp / chisel 内网穿透

frp 是攻击者非常喜欢用的工具,可以把内网服务暴露到攻击者控制的公网服务器上:

1 | 攻击者公网服务器(frps) |

因为是从内往外的连接,大多数防火墙默认不拦出站流量,这是内网穿透能成功的核心原因。

手法三:msf/cs 的路由与 socks 模块

Metasploit 和 Cobalt Strike(CS)内置了路由转发能力:

1 | 攻击者 MSF → 已控制的 Session(踏板)→ 内网目标 |

3.3 踏板链(多级跳转)

复杂渗透场景下可能需要多级踏板:

1 | 攻击者 |

每一跳都使溯源更加困难。

四、技术实现细节

4.1 SSH ProxyJump 配置(日常运维必备)

在 ~/.ssh/config 里配置,以后 SSH 自动走堡垒机:

1 | # 堡垒机配置 |

4.2 堡垒机的会话录制原理

堡垕机录制 SSH 会话的核心是在 PTY(伪终端)层面拦截数据流:

1 | 用户 SSH 客户端 |

录制的是原始终端字节流,包含所有字符、颜色、光标移动,可以完整回放。

4.3 防火墙规则配合堡垒机

内网服务器的 iptables 规则示例:

1 | # 只允许来自堡垒机的 SSH 连接 |

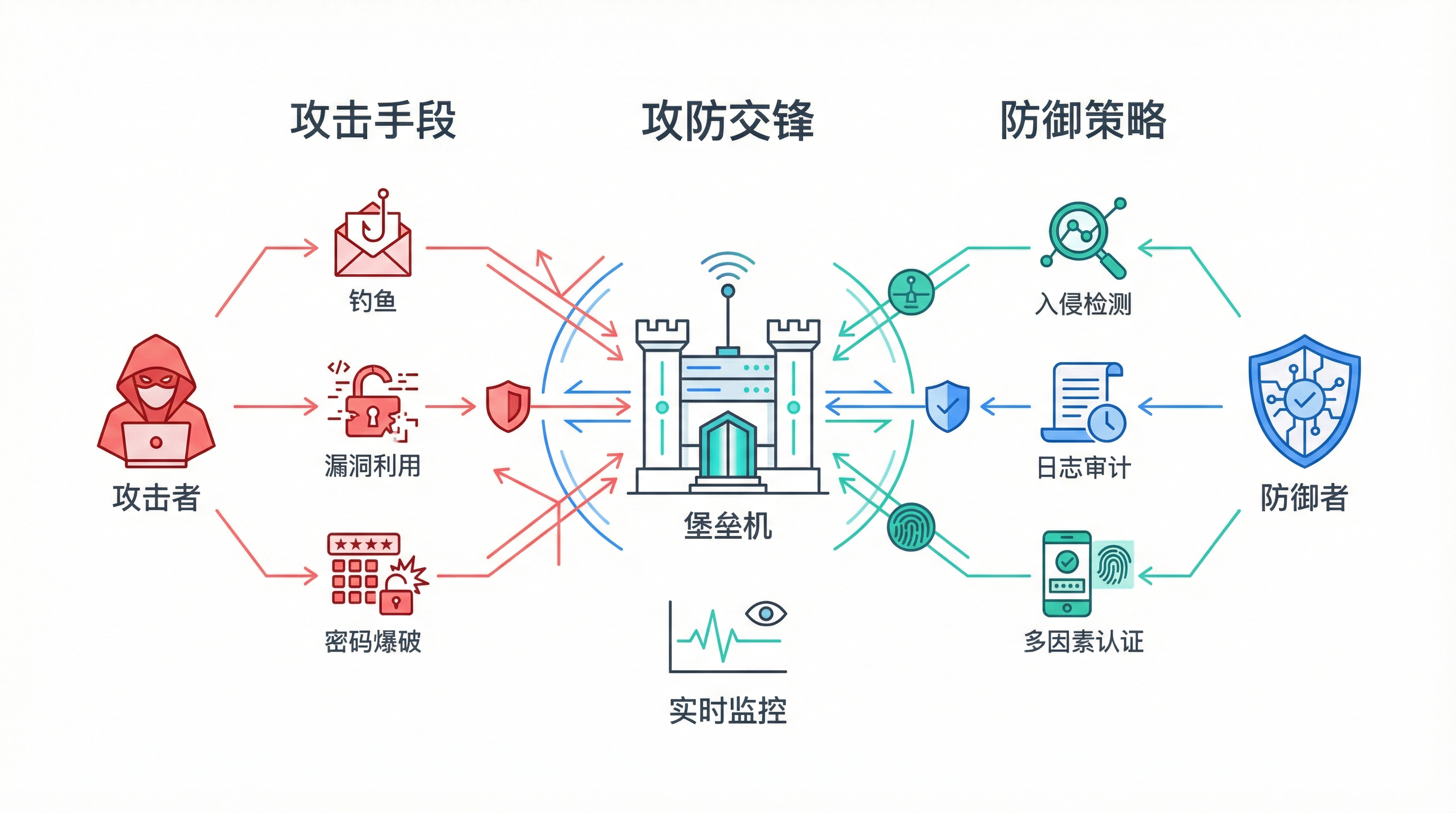

五、真实攻防对抗

5.1 攻击者如何绕过堡垒机?

| 攻击路径 | 原理 | 防御手段 |

|---|---|---|

| 直接打堡垒机 | 堡垒机本身有漏洞 | 及时打补丁,堡垒机不对外暴露管理后台 |

| 盗取合法账号 | 钓鱼运维人员,拿到账号密码 | 双因素认证,硬件密钥 |

| 内鬼 | 内部运维人员主动搞破坏 | 操作录制 + 行为分析 + 最小权限 |

| 绕过堡垒机直连 | 发现某台服务器防火墙配置有误,允许外部直连 | 定期扫描,确保所有机器只信任堡垒机 |

| 打下堡垒机再横向 | 堡垒机被所有内网机器信任,一台打下全网 | 堡垒机自身做加固,与业务网络隔离 |

5.2 一次完整的内网渗透路径示例

1 | 1. 信息收集 |

5.3 JumpServer 历史漏洞(真实案例)

JumpServer 是国内最流行的开源堡垒机,历史上出现过几个严重漏洞:

- CVE-2021-26832:未授权 WebSocket 访问,可以直接执行系统命令,无需任何认证

- 原因:某个 WebSocket 接口忘记加认证中间件

- 影响:攻击者只要能访问 JumpServer 的 Web 端口,就能直接拿到所有被管理服务器的权限

- 教训:堡垒机本身是最高价值目标,它的安全性必须高于任何被它管理的服务器

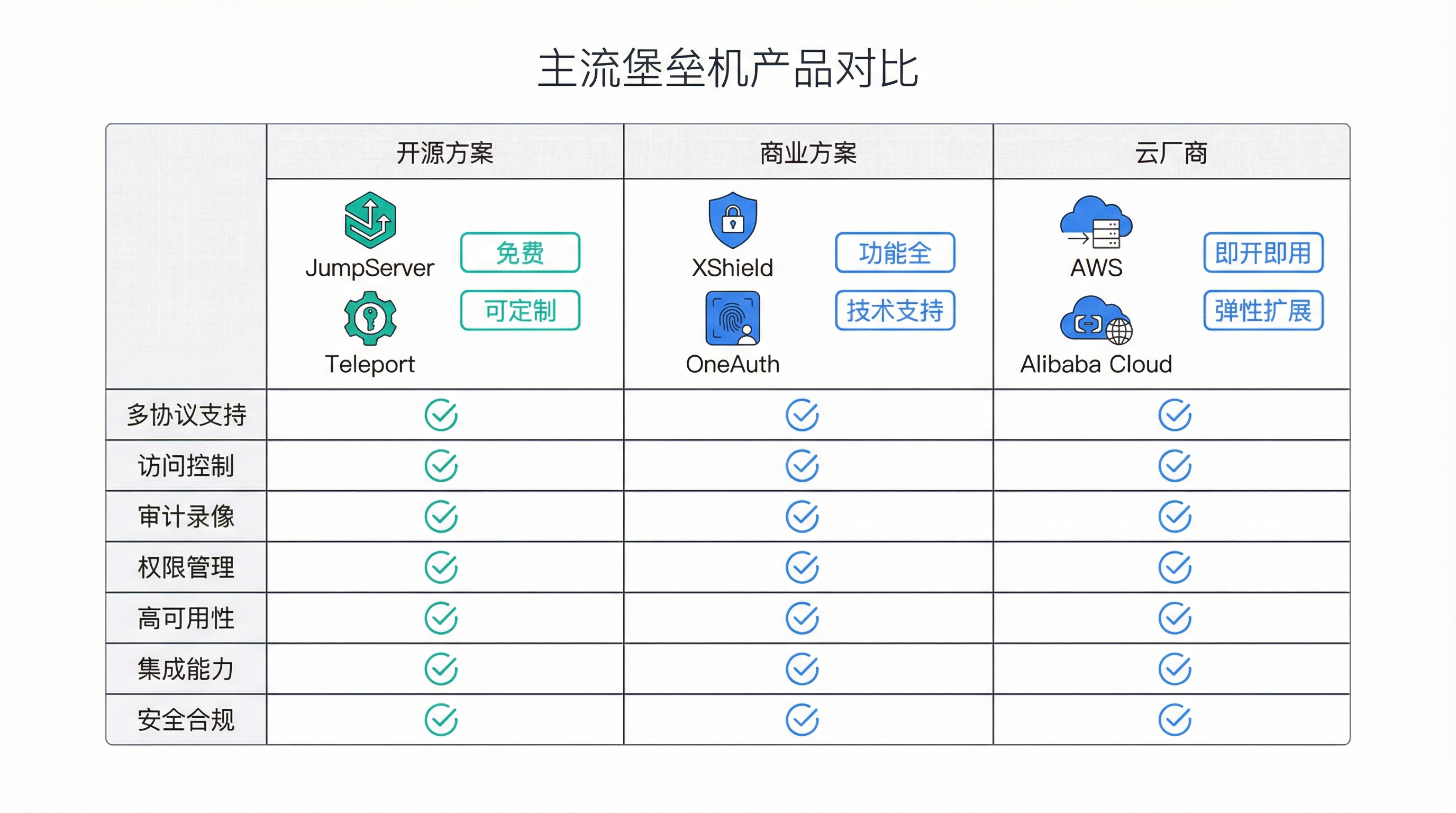

六、主流堡垒机产品对比

| 产品 | 类型 | 特点 | 适用场景 |

|---|---|---|---|

| JumpServer | 开源 | 功能完整,中文友好,社区活跃 | 中小企业自建 |

| Teleport | 开源 | 现代化架构,支持 K8s/数据库,证书认证 | 云原生环境 |

| 阿里云堡垒机 | 商业 SaaS | 开箱即用,与阿里云生态集成好 | 全部在阿里云的团队 |

| CyberArk | 商业 | 企业级,特权账号管理最强 | 大型金融/政府机构 |

| PAM360 | 商业 | 密码轮换自动化 | 需要自动化密码管理的场景 |

JumpServer 架构简图

1 | ┌─────────────────────────────────┐ |

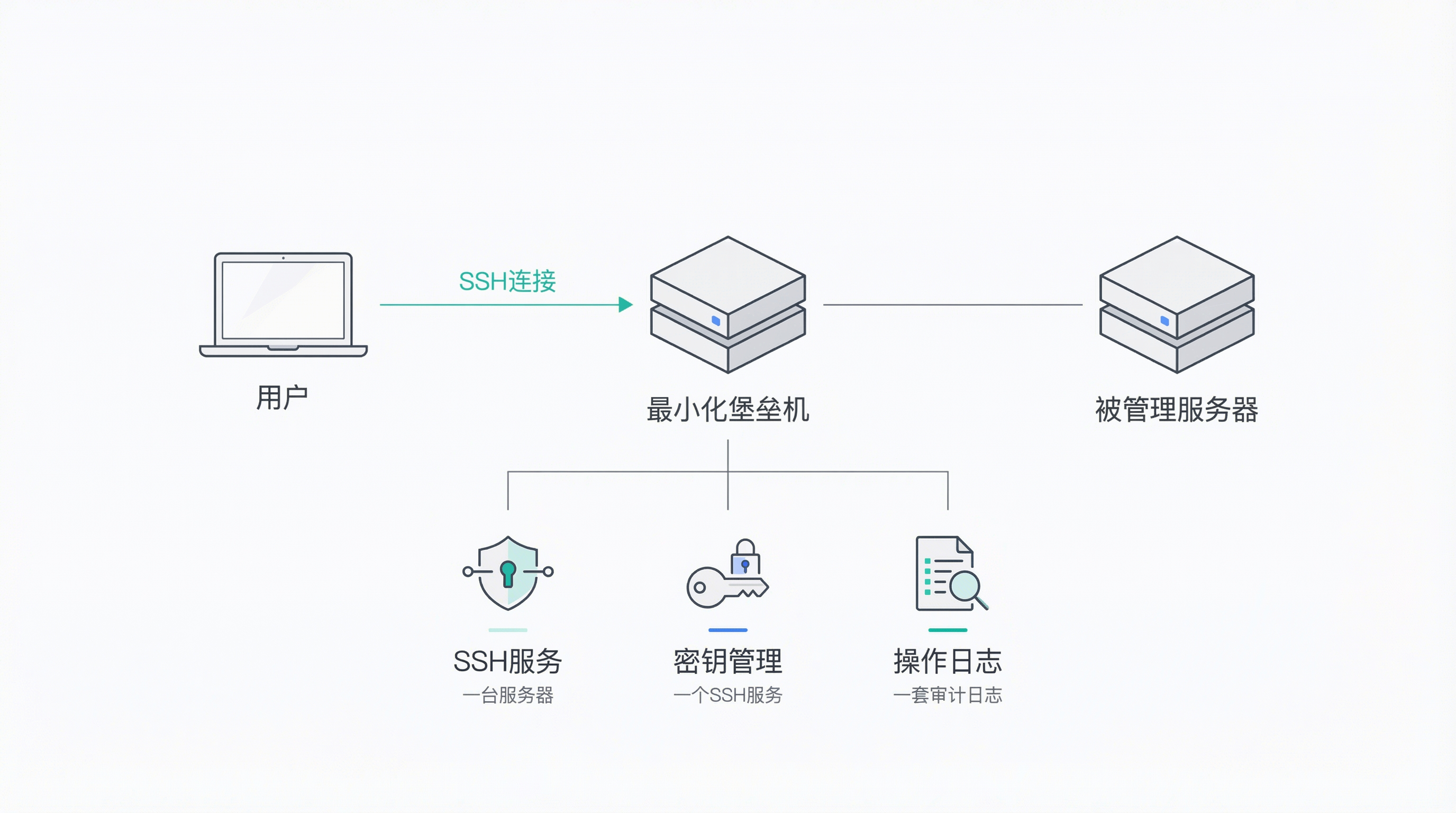

七、搭建一个最小化堡垒机

方案一:用 SSH ProxyJump 实现最简单的堡垒机

只需一台有公网 IP 的云服务器,不需要任何额外软件:

1 | # 1. 在云服务器上创建专门的堡垒机用户(不允许登录 shell) |

方案二:Docker 快速部署 JumpServer

1 | # 一键部署脚本 |

主要配置步骤:

- 创建管理员账号

- 添加资产(被管理的服务器,填 IP、SSH 端口、系统用户)

- 创建运维账号,分配资产访问权限

- 运维人员登录 Web 界面,点击资产直接在浏览器里操作

八、延伸思考

8.1 云原生时代,堡垒机在演进

传统堡垒机是为了管理固定 IP 的物理/虚拟机设计的。云原生时代面临新挑战:

- 容器:Pod 随时启停,IP 动态变化,传统 SSH 管控不适用

- K8s:用

kubectl exec进容器,绕过了 SSH 堡垒机 - Serverless:根本没有服务器可以 SSH

新一代方案(如 Teleport)的思路是:

1 | 不再基于 IP 信任,而是基于证书信任 |

8.2 零信任架构下的堡垒机

零信任(Zero Trust)的核心理念:不因为你在内网就信任你,每次访问都要验证身份、设备、上下文。

这对堡垒机的影响:

- 传统堡垒机:你通过认证后,对授权的服务器有持续会话

- 零信任堡垒机:每次连接都验证身份 + 设备健康状态 + 访问时间/地点是否异常,动态决定是否放行

8.3 一句话总结

堡垒机本质上是用”集中信任”换”降低攻击面”——把分散在几百台服务器上的认证/授权/审计,集中到一个节点统一管理。它的最大价值不是挡住攻击,而是让每一次运维操作都有迹可查,出了问题能还原事故全过程。

参考资源

- JumpServer 官方文档

- Teleport 官方文档

- SSH ProxyJump 官方说明

- CVE-2021-26832 分析

- NIST SP 800-46:远程访问安全指南

生成时间:2026-02-25

作者:Claude + Francis